部署防火墙

部署防火墙

前言

防火墙一般企业不会购买使用,首先价格是一方面,使用成本也是一方面,使用成本一方面是后续的病毒库更新,一般买来防火墙就只有三年时间,超过三年就需要续费升级了。还有一方面是用人成本,一般桌面运维玩不转这个。 这次上线的是向移动租的防火墙,按月付费,病毒库之类的升级也打包在内,价格远比买一台实惠,而且有专业的技术人员提供技术支持。

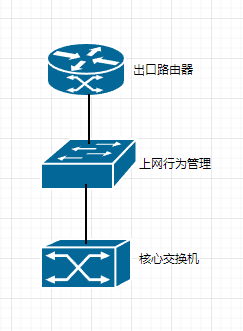

原先的网络拓扑如下

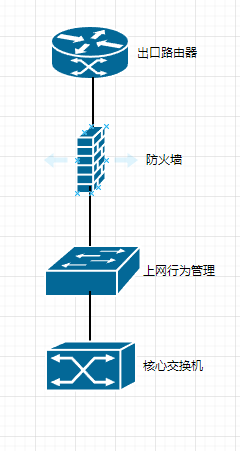

增加防火墙的网络拓扑如下

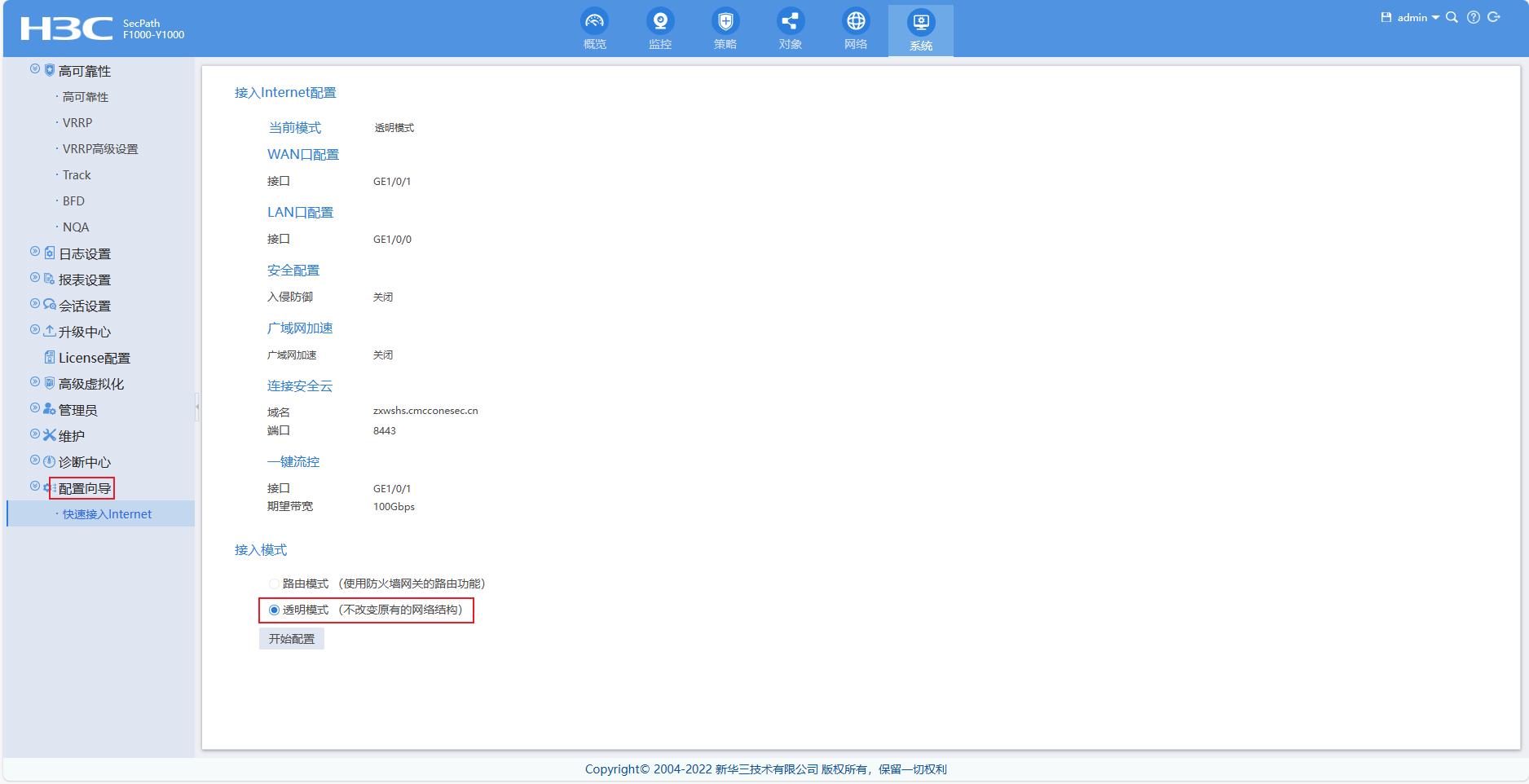

防火墙部署方式为透明模式,这样好处是无需改变现有网络拓扑环境,部署简单,而且就算后续不租了,拿掉也很简单

防火墙有四个安全区域,这个概念比较重要,安全区域之间默认是deny的。

trust区域:定义内部用户所在的网络

untrust区域:定义internet等不安全的网络

DMZ区域:定义内部服务器所在的网络

local区域:代表防火墙本身

初始配置

配置管理地址

interface g 1/0/11

port link-mode route

ip add 192.168.0.1 24

配置wan口和lan口

interface g 1/0/0

port link-mode bridge

description lan

interface g 1/0/1

port link-mode bridge

description wan

配置接口加入安全域

security-zone name untrust

import interface g 1/0/1 vlan 1

security-zone name trust

import interface g 1/0/0 vlan 1

security-zone name management

import interface g 1/0/11

配置安全策略

#允许trust安全域访问Untrust安全域

security-policy ip

rule name trust-untrust

action pass

source-zone trust

destination-zone untrust

#允许untrust安全域访问trust安全域

rule name untrust-trust

action pass

source-zone untrust

destination-zone trust

防火墙wan口插路由器的lan口,防火墙的lan口插上网行为管理的wan口 到这边基础配置完成,如果用web界面配置的话,非常简单。

用配置向导的话就会一键配置,极其简单

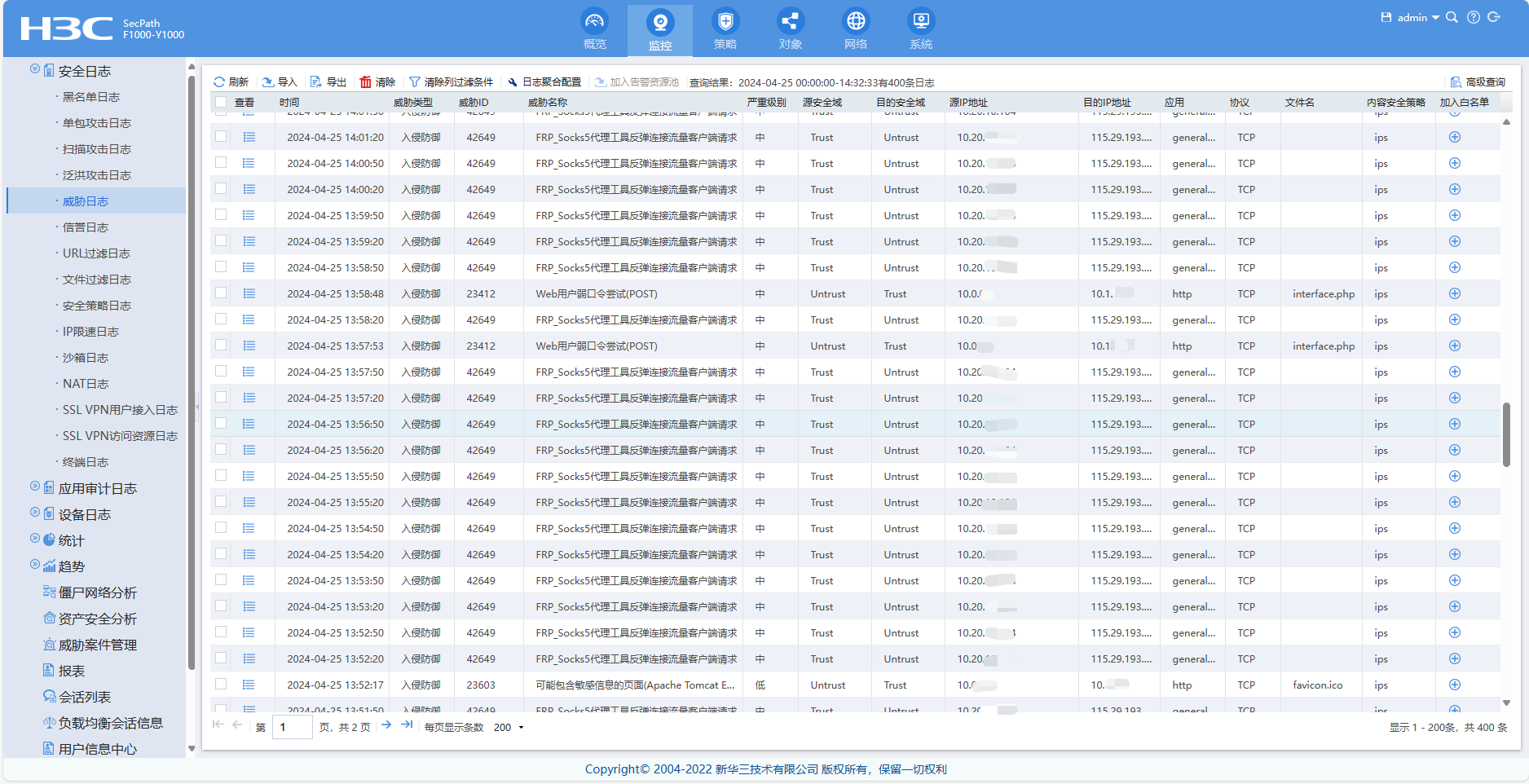

防火墙最重要的就是防攻击,在威胁日志里可以看到来自内网或者外网的攻击

个性化配置

我这里写几个例子

安全策略

目的:禁止某个ip访问web服务器

策略-安全策略-新建策略

这个策略生效有一个前提,就是防火墙必须要在网关后面或者防火墙本身是网关,不然不同网段间互访流量不经过防火墙,策略是无法生效的

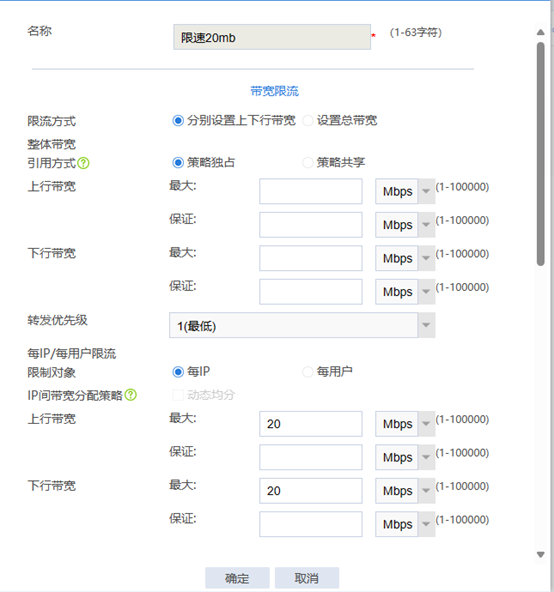

带宽管理

限速策略 策略-带宽管理-带宽策略-新建

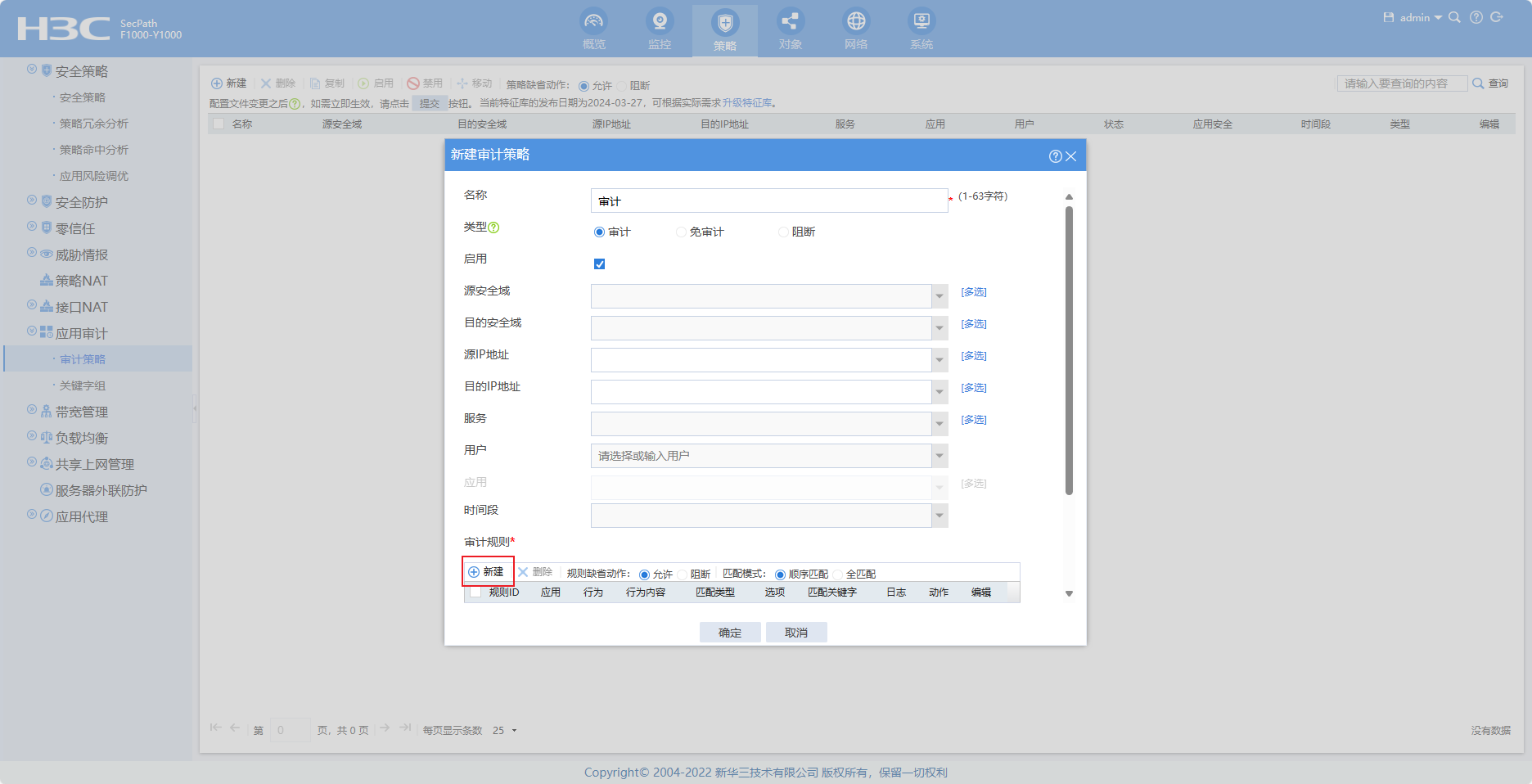

应用审计

配置审计功能

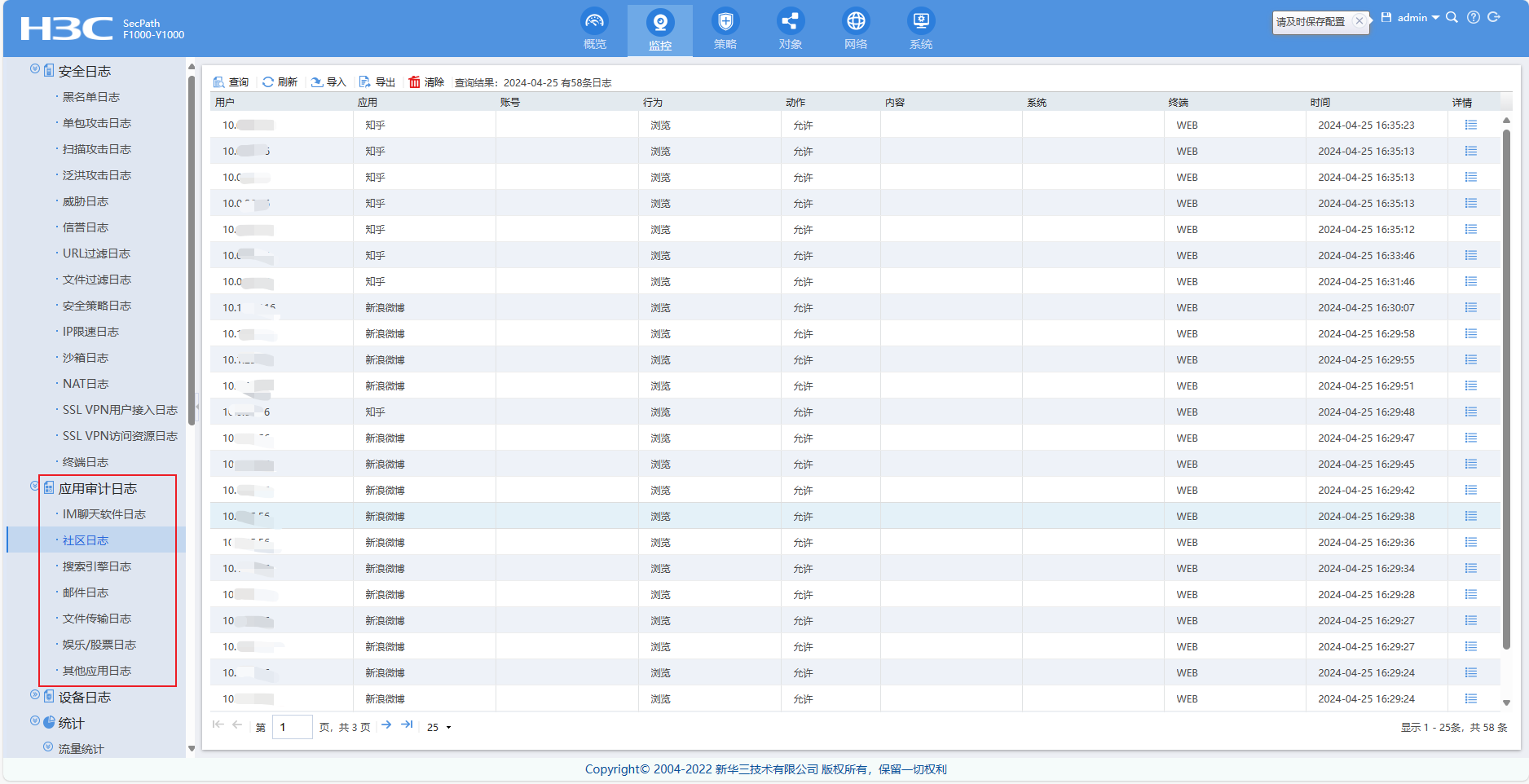

开启后可以在应用审计日志模块看到对应内容

License:

CC BY 4.0